SSH(Secure Shell,安全外壳)简介。

前言📝

这部分教程主要参考topgunviper大佬的文章:图解SSH原理

一、SSH简介

SSH是一种协议标准,其目的是实现安全远程登录以及其它安全网络服务。

SSH仅仅是一协议标准,其具体的实现有很多,既有开源实现的OpenSSH,也有商业实现方案。使用范围最广泛的当然是开源实现OpenSSH。

加密的方式主要有两种:

- 对称加密 (秘钥加密)

- 非对称加密 (公钥加密)

二、对称加密

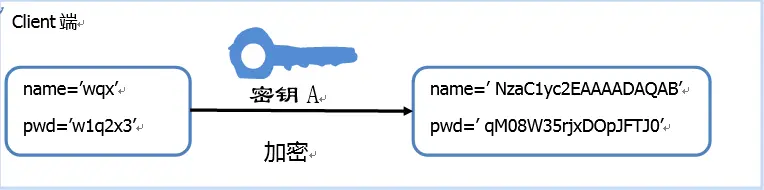

所谓对称加密,指加密解密使用同一套秘钥。如下图所示:

对称加密的加密强度高,很难破解。但是在实际应用过程中不得不面临一个棘手的问题:如何安全的保存密钥呢?尤其是考虑到数量庞大的Client端,很难保证密钥不被泄露。一旦一个Client端的密钥被窃据,那么整个系统的安全性也就不复存在。为了解决这个问题,非对称加密应运而生。非对称加密有两个密钥:“公钥”和“私钥”。

两个密钥的特性:公钥加密后的密文,只能通过对应的私钥进行解密。而通过公钥推理出私钥的可能性微乎其微。

三、非对称加密

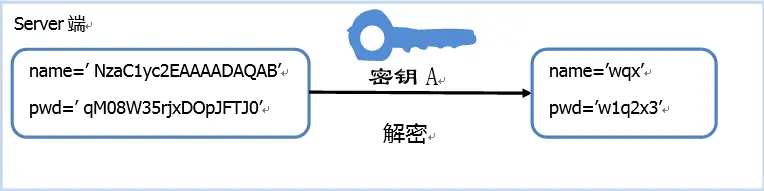

3.1 非对称加密登录流程

- 远程Server收到Client端用户TopGun的登录请求,Server把自己的公钥发给用户。

- Client使用这个公钥,将密码进行加密。

- Client将加密的密码发送给Server端。

- 远程Server用自己的私钥,解密登录密码,然后验证其合法性。

- 若验证结果,给Client相应的响应。

私钥是Server端独有,这就保证了Client的登录信息即使在网络传输过程中被窃据,也没有私钥进行解密,保证了数据的安全性,这充分利用了非对称加密的特性。

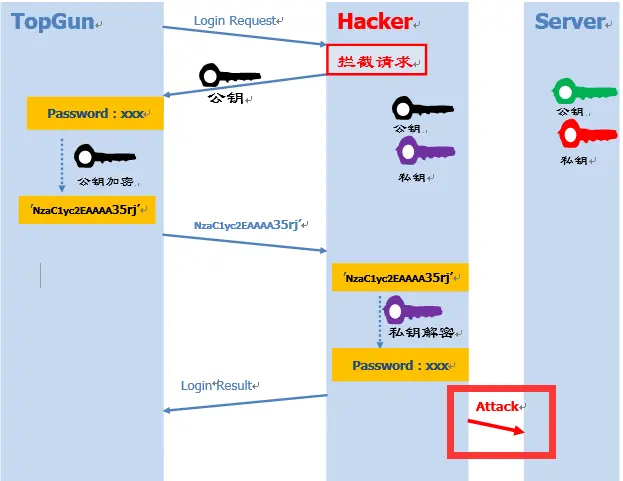

3.2 中间人攻击

上述流程会有一个问题:Client端如何保证接受到的公钥就是目标Server端的?,如果一个攻击者中途拦截Client的登录请求,向其发送自己的公钥,Client端用攻击者的公钥进行数据加密。攻击者接收到加密信息后再用自己的私钥进行解密,不就窃取了Client的登录信息了吗?

四、SSH如何解决中间人攻击

4.1 基于口令的认证

从上面的描述可以看出,问题就在于如何对Server的公钥进行认证?在https中可以通过CA来进行公证,可是SSH的publish key和private key都是自己生成的,没法公证。只能通过Client端自己对公钥进行确认。通常在第一次登录的时候,系统会出现下面提示信息:

1 | The authenticity of host 'ssh-server.example.com (12.18.429.21)' can't be established. |

上面的信息说的是:无法确认主机ssh-server.example.com(12.18.429.21)的真实性,不过知道它的公钥指纹,是否继续连接?

之所以用fingerprint代替key,主要是key过于长(RSA算法生成的公钥有1024位),很难直接比较。所以,对公钥进行hash生成一个128位的指纹,这样就方便比较了。

如果输入yes后,会出现下面信息:

1 | Warning: Permanently added 'ssh-server.example.com,12.18.429.21' (RSA) to the list of known hosts. |

该host已被确认,并被追加到文件known_hosts中

4.2 基于公钥认证

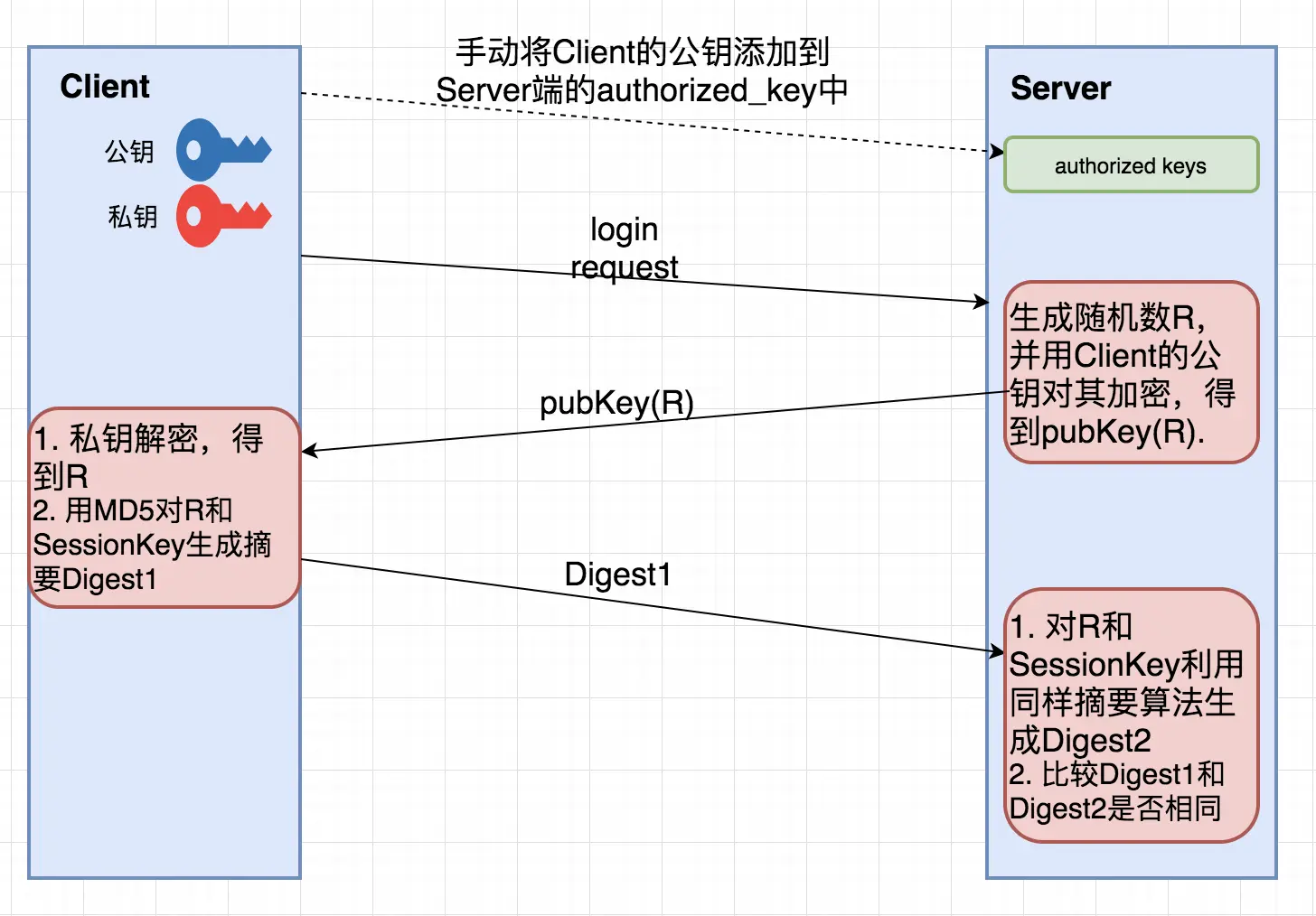

在上面介绍的登录流程中可以发现,每次登录都需要输入密码,很麻烦。SSH提供了另外一种可以免去输入密码过程的登录方式:公钥登录。流程如下:

- Client将自己的公钥存放在Server上,追加在文件authorized_keys中。

- Server端接收到Client的连接请求后,会在authorized_keys中匹配到Client的公钥pubKey,并生成随机数R,用Client的公钥对该随机数进行加密得到pubKey(R),然后将加密后信息发送给Client。

- Client端通过私钥进行解密得到随机数R,然后对随机数R和本次会话的SessionKey利用MD5生成摘要Digest1,发送给Server端。

- Server端会也会对R和SessionKey利用同样摘要算法生成Digest2。

- Server端会最后比较Digest1和Digest2是否相同,完成认证过程。

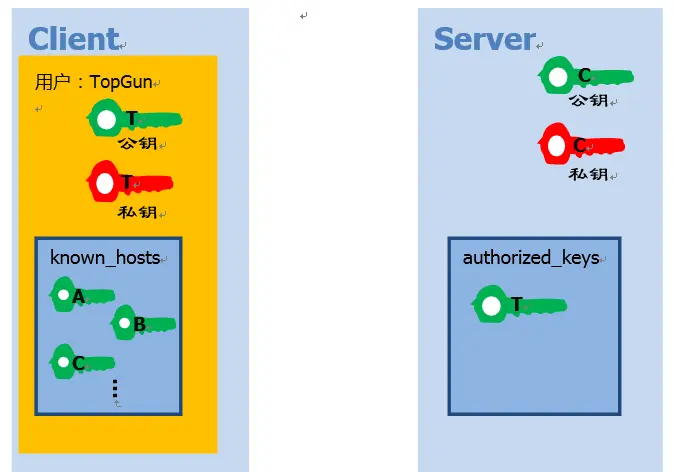

在步骤1中,Client将自己的公钥存放在Server上。需要用户手动将公钥copy到server上。这就是在配置ssh的时候进程进行的操作。

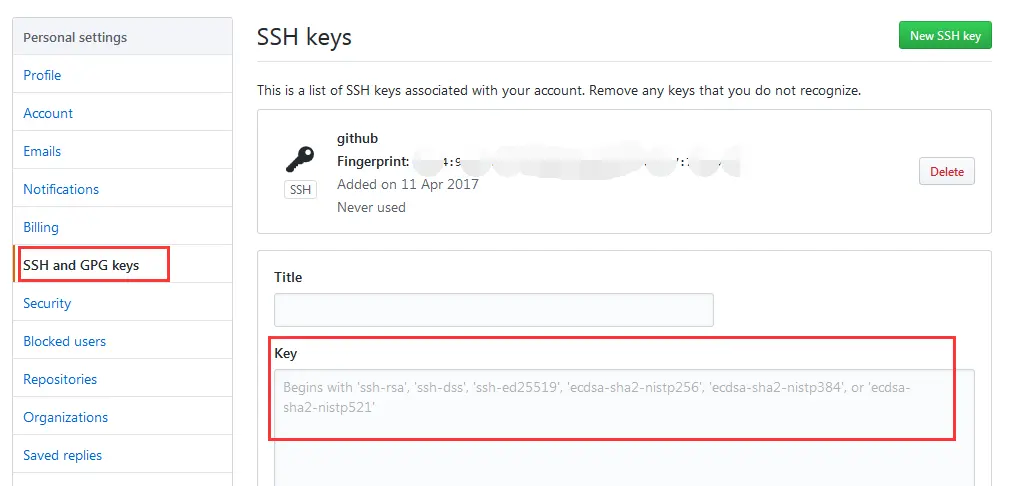

下图是GitHub上SSH keys设置视图:

五、SSH实践–免密登录

5.1 生成密钥操作

1 | ssh-keygen -t rsa -P '' -f ~/.ssh/id_rsa |

1 | cat ~/.ssh/id_rsa.pub >> ~/.ssh/authorized_keys |

1 | chmod 0600 ~/.ssh/authorized_keys |

ssh-keygen是用于生产密钥的工具。

- -t:指定生成密钥类型(rsa、dsa、ecdsa等)

- -P:指定passphrase,用于确保私钥的安全

- -f:指定存放密钥的文件(公钥文件默认和私钥同目录下,不同的是,存放公钥的文件名需要加上后缀.pub)

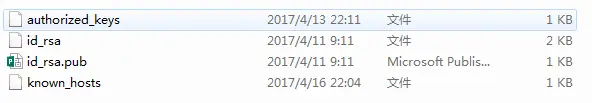

首先看下面~/.ssh中的四个文件:

- id_rsa:保存私钥

- id_rsa.pub:保存公钥

- authorized_keys:保存已授权的客户端公钥

- known_hosts:保存已认证的远程主机ID

四个角色的关系如下图所示:

5.2 免密登录

以用户名user,登录远程主机host

1 | ssh user@host |

本地用户和远程用户相同,则用户名可省去

1 | ssh host |

SSH默认端口22,可以用参数p修改端口

1 | ssh -p 2017 user@host |